Ao longo dos anos, tenho acompanhado a redução constante dos períodos de validade dos certificados SSL/TLS, com cada mudança nos impulsionando em direção a práticas de segurança mais robustas. Agora, com a decisão mais recente do CA/B Forum de reduzir a vida útil dos certificados para apenas 47 dias até 2029, estamos à beira de outra grande mudança — uma que alterará drasticamente a forma como gerenciaremos e manteremos os certificados daqui para frente.

- Entendendo a Mudança

- Cronograma e Detalhes Técnicos

- Impacto nos Negócios

- Automação e Soluções

- Casos Especiais e Isenções

- Prontidão Estratégica

- Preparação para o Futuro

Entendendo a Mudança

O que é a regra de validade de certificado de 47 dias?

Atualmente, os certificados SSL/TLS públicos têm um limite máximo de 398 dias. No entanto, em abril de 2025, a proposta da Apple para reduzir esse prazo gradualmente para 47 dias foi oficialmente adotada pelo CA/B Forum, com os quatro principais fornecedores de navegadores (Apple, Google, Mozilla e Microsoft) votando a favor.

Isso também inclui uma redução no período de reutilização da Validação de Controle de Domínio (DCV), que cairá para apenas 10 dias até março de 2029. Isso significa que as organizações precisarão validar domínios com mais frequência, estreitando o cronograma em todo o ciclo de vida do certificado.

Por que isso está acontecendo?

Há um motivo sólido por trás dessa mudança:

- Redução do risco de certificados comprometidos: Certificados com vida útil mais longa apresentam uma janela de vulnerabilidade maior. Se um certificado for comprometido, invasores podem fazer mau uso dele por muito mais tempo. Ao encurtar a validade, o risco de exploração desses certificados de longa duração é drasticamente reduzido.

- Impulso para a automação: A nova regra é também um grande incentivo à automação. Com certificados expirando tão frequentemente, renovações manuais simplesmente não serão mais viáveis. Esta é a forma do CA/B Forum de conduzir a indústria para fluxos de trabalho automatizados e mais eficientes, que reduzem o erro humano e melhoram a segurança geral.

- Mantendo a agilidade dos sistemas: No caso de uma violação ou outras preocupações de segurança, você deseja que seu sistema responda rapidamente. Ciclos de vida mais curtos significam que certificados comprometidos são substituídos mais rápido, melhorando a agilidade da sua postura de segurança e minimizando danos.

- Preparação para um mundo pós-quântico: Outra razão para os períodos de validade mais curtos? O mundo da criptografia está evoluindo. Com a computação quântica no horizonte, precisaremos de sistemas que possam se adaptar rapidamente. Renovações frequentes nos dão a flexibilidade de implementar atualizações com agilidade — especialmente enquanto nos preparamos para a criptografia pós-quântica.

Essencialmente, essas mudanças visam reforçar a segurança e abrir caminho para a automação. Embora possa parecer uma dor de cabeça para as equipes de TI, o Fórum acredita que as mudanças serão um benefício líquido para a segurança e proteção da internet.

Cronograma e Detalhes Técnicos

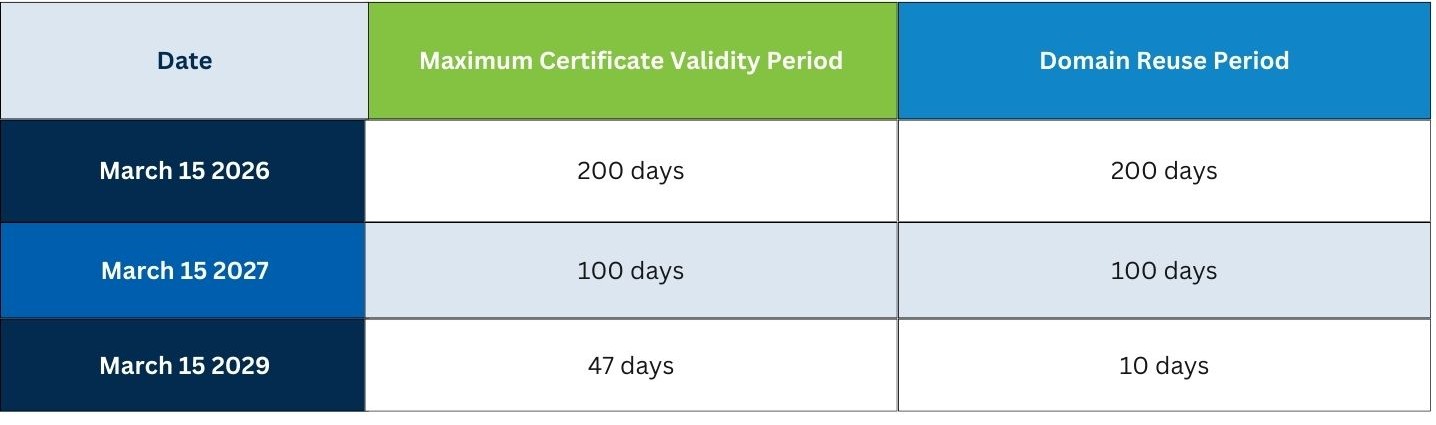

Qual é o cronograma para a diminuição nas mudanças de validade do SSL/TLS?

As datas para implementação são as seguintes:

Qual a diferença entre a vida útil do certificado e a reutilização da validação de domínio?

À primeira vista, esses termos podem parecer um pouco técnicos, mas são bastante diretos quando analisados detalhadamente:

- Vida útil do certificado (Certificate Lifetime): refere-se a quanto tempo um certificado SSL/TLS permanece válido após ser emitido. Atualmente, os certificados podem durar até 398 dias, mas com as mudanças futuras, eles expirarão muito mais cedo, chegando a apenas 47 dias até 2029.

- Reutilização da validação de domínio (Domain Validation Reuse): trata-se de quanto tempo uma Autoridade Certificadora (CA) pode usar a mesma prova de que você possui ou controla um domínio antes de precisar verificá-lo novamente. Atualmente, esse período de reutilização pode ser de até 398 dias, mas até 2029, ele será reduzido para apenas 10 dias.

Para simplificar:

- A vida útil do certificado diz respeito a quanto tempo o seu certificado em si é válido.

- A reutilização da validação de domínio diz respeito a quanto tempo a CA pode confiar na sua prova de propriedade do domínio antes de solicitar uma nova confirmação.

Até 2029, o ciclo de vida de 47 dias significará que seu certificado expirará mais rápido e, com o período de 10 dias para reutilização da validação, você precisará validar seu domínio com muito mais frequência. É aqui que a automação realmente entra em jogo; fazer isso manualmente não será mais viável.

Impacto nos Negócios

Como isso afetará minha organização?

Se você gerencia certificados hoje, sabe que essa mudança não é apenas sobre segurança — ela cria desafios operacionais reais. O ponto central? Ciclos de vida mais curtos significam renovações mais frequentes e, se sua equipe ainda gerencia certificados manualmente, terá sérias dificuldades.

Discuta seus desafios com nossa equipe hoje mesmo.

A redução dos períodos de validade dos certificados SSL/TLS de 398 para 47 dias traz várias implicações significativas para a segurança na web:

- Redução da superfície de ataque: Ciclos de vida curtos significam menos tempo para que certificados comprometidos sejam explorados.

- Melhoria da postura de segurança: Frequent renewals ensure certificates use the latest standards and configurations.

- Suporte aos princípios de Zero Trust: Renovações regulares garantem que a confiança seja validada continuamente.

Contudo, o impacto operacional não pode ser ignorado. Embora os benefícios de segurança sejam o principal motor dessa mudança, eles também apresentam desafios operacionais consideráveis:

- Renovações mais frequentes: Rastrear e renovar certificados a cada 47 dias é inviável sem automação.

- Risco de erro humano: Processos manuais são propensos a renovações esquecidas, interrupções de serviço (outages) e falhas de conformidade.

- Maior demanda de recursos: As equipes de TI podem precisar alocar mais pessoal, treinamento ou ferramentas para acompanhar o ritmo.

- Impacto em todas as empresas: Seja você uma grande corporação ou uma Pequena e Média Empresa (PME), gerenciar essa transição exige uma abordagem escalável.

Quais setores são os mais afetados?

A resposta curta? Praticamente todos os setores que utilizam certificados SSL/TLS! No entanto, alguns setores sentirão o impacto de forma mais direta, especialmente aqueles com ambientes de alto volume e sensíveis à segurança:

- Finanças: Bancos e processadores de pagamento dependem de transações seguras; renovações frequentes são cruciais para manter tudo seguro e em conformidade.

- Saúde: Com regulamentações de privacidade (como a LGPD ou HIPAA), provedores de saúde precisam garantir sistemas sempre seguros para proteger dados de pacientes.

- Varejo e E-commerce: Lojas online lidam com muitos dados de clientes e pagamentos, tornando o gerenciamento seguro de certificados uma prioridade para evitar fraudes.

- Governo e Serviços Públicos: Agências governamentais são alvos de alto perfil; atualizações frequentes ajudam a manter informações sensíveis protegidas.

- Provedores de SaaS e Cloud: Essas empresas lidam com grandes volumes de dados de clientes. Ciclos de vida curtos significam melhor segurança para o provedor e para o usuário.

É claro que todas as empresas que usam certificados SSL/TLS para proteger sites, aplicativos ou qualquer comunicação digital serão impactadas. Seja você uma empresa global ou uma pequena loja local, a redução da validade dos certificados afetará a forma como você os gerencia e renova.

Automação e Soluções

Quais são minhas opções para automação?

Sua infraestrutura, o tamanho da equipe e o volume de certificados moldarão a solução ideal para você:

- ACME: Se você busca uma forma gratuita e fácil de automatizar certificados de Validação de Domínio (DV), o protocolo ACME é uma escolha sólida. É um ótimo ponto de partida para automação básica.

- Gerenciador de Automação de Certificados: Para empresas maiores ou com infraestrutura complexa, soluções de nível empresarial oferecem automação completa, incluindo gestão de renovação e relatórios.

- PKI Interna: Se você tem necessidades específicas para sistemas que não são voltados ao público, configurar uma PKI interna com regras personalizadas oferece maior controle.

É claro que todas as empresas que usam certificados SSL/TLS para proteger sites, aplicativos ou qualquer comunicação digital serão impactadas. Seja você uma empresa global ou uma pequena loja local, a redução da validade dos certificados afetará a forma como você os gerencia e renova.

Como implemento a automação?

O primeiro passo é analisar o que você já tem e construir a partir daí.

Se estiver começando agora, ferramentas como o ACME podem ajudar a automatizar a emissão e renovação de certificados DV rapidamente. Para necessidades mais avançadas — como gerenciar múltiplos tipos de certificados e ambientes — considere uma plataforma de PKI Gerenciada. Isso oferece maior visibilidade, controle de políticas e relatórios, essenciais em ambientes regulamentados.

O objetivo é o mesmo: agir agora para reduzir riscos, evitar interrupções e antecipar-se à curva antes que a exigência de 47 dias se torne a norma.

Não tem certeza do que precisa? Não tem problema. Entre em contato com a GlobalSign para uma avaliação sem compromisso e descubra qual solução melhor se adapta às suas necessidades.

Casos Especiais e Isenções

E quanto aos certificados OV e EV?

Os certificados OV (Validação de Organização) e EV (Validação Estendida) são um pouco diferentes dos certificados DV (Validação de Domínio) padrão, mas as novas regras ainda se aplicam a eles, com alguns pontos fundamentais para manter em mente:

- Validação de Controle de Domínio: Assim como os certificados DV, os certificados OV e EV seguirão o mesmo cronograma para a reutilização da validação de domínio. Isso significa que, até 2029, a validação do domínio precisará ser verificada novamente a cada 10 dias.

- Informações de Identidade do Sujeito (SII): Para certificados OV e EV, as informações de identidade da organização (como nome comercial e endereço) ainda devem ser revalidadas anualmente. Esta é uma etapa manual, mas garante que o certificado reflita informações atuais e precisas sobre a organização solicitante.

- Verificação Manual: Os certificados OV e EV geralmente exigem verificações mais detalhadas, como chamadas telefônicas ou outros métodos de verificação, que continuarão fazendo parte do processo mesmo com a redução do tempo de vida dos certificados.

Embora os certificados OV e EV tenham o mesmo cronograma de validação de domínio que o DV, o processo ainda envolve etapas extras para verificar a identidade da organização. Isso significa verificações mais frequentes, mas com a garantia adicional de que a identidade da empresa é cuidadosamente validada.

Os navegadores rejeitarão certificados mais longos após as mudanças nas regras?

Não, os navegadores não deixarão de confiar subitamente em certificados que foram emitidos antes das novas regras entrarem em vigor.

As próximas mudanças se aplicam à emissão de certificados, não à sua validação. Isso significa que, se você obtiver um certificado de 398 dias antes do prazo final (antes de 15 de março de 2026), os navegadores continuarão a confiar nele até que expire naturalmente, mesmo que isso ocorra após o início dos novos limites.

Portanto, nada deixará de funcionar da noite para o dia. Mas, assim que as novas datas chegarem, qualquer novo certificado emitido deverá seguir os períodos de validade mais curtos. É uma boa ideia planejar com antecedência e começar a ajustar seus processos agora.

As PKIs internas são afetadas?

Não, as PKIs internas não são abrangidas pelas regras do CA/B Forum.

Essas mudanças se aplicam apenas aos certificados SSL/TLS públicos emitidos por Autoridades Certificadoras publicamente confiáveis. Se você estiver usando uma PKI interna para coisas como aplicativos internos, ambientes de desenvolvimento ou sistemas não públicos, você é livre para definir seus próprios tempos de vida de certificados e políticas de validação.

Dito isso, este ainda pode ser um bom momento para reavaliar sua estratégia de PKI interna. Alinhar as práticas internas com os novos padrões, como o uso de ciclos de vida mais curtos e a adição de automação, pode melhorar a consistência, reduzir riscos e facilitar o gerenciamento de certificados em todo o seu ambiente.

Prontidão estratégica

O que devemos fazer agora?

2029 pode parecer distante, mas haverá mudanças importantes muito antes disso. Ser proativo agora ajudará você a evitar interrupções dispendiosas ou correrias de última hora.

Não se trata apenas de validade mais curta - trata-se de modernizar a forma como você gerencia certificados como um todo. Veja como começar:

1. Obtenha visibilidade com um inventário de certificados

Certifique-se de saber onde estão todos os seus certificados. Lacunas no seu inventário criam riscos. Ferramentas de descoberta como o Atlas Discovery podem ajudar a fornecer uma visão clara do seu cenário de certificados.

2. Defina políticas e fluxos de trabalho de certificados

Se ainda não o fez, crie uma política centralizada que cubra a emissão, renovação, revogação e controle de acesso. Padronizar fluxos de trabalho ajuda as equipes a se coordenarem e reduz inconsistências.

3. Adote a automação com base nas suas necessidades

Analise o que sua infraestrutura suporta hoje e o que você precisará conforme o volume de certificados crescer. Seja começando com o ACME ou movendo-se para uma solução de Infraestrutura de Chaves Públicas (PKI) totalmente gerenciada, a automação é essencial.

⚠️ Nota importante: O ACME é um ótimo começo para automatizar a emissão e renovação, mas não é uma solução completa de gerenciamento de ciclo de vida. Se você precisa de visibilidade de ponta a ponta, relatórios e aplicação de políticas, precisará de uma ferramenta mais avançada.

4. Monitore e relate continuamente

Use monitoramento e alertas para se antecipar a certificados expirando e violações de política. Os relatórios também são fundamentais para auditorias, conformidade ISO e responsabilidade interna.

5. Treine suas equipes

Certifique-se de que sua equipe entenda as próximas mudanças e as ferramentas e processos em vigor para apoiá-las. A conscientização reduz erros — e ajuda todos a agirem mais rápido.

Ainda posso obter um certificado de 398 dias antes de 2026?

Sim, você ainda tem tempo. Se você renovar ou adquirir um certificado antes de 15 de março de 2026, ainda poderá obter a validade máxima atual de 398 dias. Após essa data, os novos certificados seguirão os prazos mais curtos definidos pelo cronograma do CA/B Forum, começando com um máximo de 200 dias.

Preparação para o futuro

Isso está relacionado à Computação Quântica?

Não diretamente, mas faz parte de um cenário maior. Ciclos de vida de certificados mais curtos ajudam a preparar a internet para a Criptografia Pós-Quântica (PQC), novos padrões de criptografia projetados para proteger contra futuras ameaças quânticas. Quando esses novos algoritmos forem lançados, os certificados poderão precisar ser atualizados com mais frequência.

Como os clientes que não são navegadores (VPNs, IoT) se adaptam?

Os navegadores não são os únicos sistemas que dependem de certificados. Muitos clientes - como VPNs, dispositivos IoT, aplicativos internos e sistemas legados - também dependem do SSL/TLS.

- Alguns já suportam automação: Muitos sistemas modernos, incluindo dispositivos de VPN e plataformas de IoT, já suportam protocolos como o ACME.

- Outros podem precisar de soluções customizadas: Para sistemas que não suportam automação nativa, você pode precisar criar scripts ou fluxos de trabalho próprios para lidar com renovações e instalações via APIs.

- Comece com um inventário: Audite seu ambiente para identificar quais sistemas usam certificados e se eles podem ser automatizados. Isso evita surpresas e garante que nada seja esquecido.

Preparando-se para a Mudança

Gerenciar certificados não precisa ser um problema. Seja para auditar seu inventário atual, automatizar renovações ou implantar uma solução completa de gerenciamento de ciclo de vida, estamos aqui para ajudar.

Ficou com Dúvidas? Vamos Conversar

Nota do editor: Este blog foi originalmente publicado em 16 de outubro de 2024, mas foi atualizado desde então para refletir as mudanças do setor e novas perspectivas.