Modèle éprouvé « de la puce au cloud » pour les opérateurs IoT et les intégrateurs systèmes

Il n’est pas simple de mettre en ligne de manière sécurisée tout un système IoT avec ses équipements. Le processus reste complexe et oblige les organisations qui exploitent ces équipements à assembler des solutions multi-fournisseurs. Elles doivent pour cela faire appel à des experts et des technologies ultra spécialisés :

- Un module de sécurité matérielle (HSM, Hardware Security Module) : il s’agit généralement d’un module de plateforme sécurisé (TPM, Trusted Platform Module) pour initier la chaîne de confiance avec une clé EK (Endorsement Key), et sécuriser tous les identifiants

- Une infrastructure à clés publiques (PKI, Public Key Infrastructure) pour les identités, l’authentification et le chiffrement basés sur des certificats

- Un fabricant d'appareils IoT/IIoT pour intégrer le modèle dès la phase de production

- Un fournisseur de services Cloud pour gérer les équipements et leurs données à grande échelle

Jusqu'à présent, les créateurs de solutions IoT pressés de lancer des appareils IoT sécurisés devaient étudier chaque composant de la chaîne de confiance IoT, élaborer un PoC (preuve de concept) et le valider avant de passer en production. Ils devaient chercher les ressources appropriées, intégrer des domaines indépendants et espérer que tous ces domaines soient interopérables. Toutes ces démarches prenaient parfois un temps excessif. Dans certains cas, il leur fallait mobiliser des ressources ou des compétences supplémentaires non prévues dans leurs budgets de lancement ou absentes au sein de leurs équipes de développement internes. Au fur et à mesure que la facture s'allongeait, les coûts devenaient prohibitifs et le PoC ne pouvait évoluer comme souhaité. Les problématiques liées à la gestion des identités de certificats, à la protection et au renforcement des certificats, et aux opérations de production demeuraient entières. Impossible, dans ces circonstances, pour les organisations de faire évoluer leur PoC pour passer en production.

Les appareils IoT étaient par conséquent mis sur le marché sans être sécurisés, exposant opérateurs IoT et utilisateurs finaux à de nombreux risques. Or, dans le monde de l'IoT, le risque généré par des appareils non autorisés et non sécurisés suscite de véritables inquiétudes. Les conséquences sur le plan opérationnel et financier, voire au niveau règlementaire et en termes de conformité, pourraient entraîner la paralysie de toute une organisation.

Identifier le problème de la sécurité IoT

Conscients de ces difficultés inédites, quatre acteurs indépendants se sont réunis pour plancher sur une solution. Experts internationaux de l’Internet des Objets, Infineon, GlobalSign, Eurotech et Microsoft Azure sont parvenus à un résultat remarquable. Aujourd’hui, les clients peuvent acheter une passerelle IoT industrielle Eurotech avec une identité embarquée à la PKI GlobalSign qui est également protégée par un module

La plupart des partenaires de cette collaboration avaient déjà noué des relations de confiance entre eux [par le passé]. En capitalisant sur les synergies existantes, leur regroupement [autour de ce projet] a permis de stimuler l'innovation. Chacun des partenaires a apporté l'expertise nécessaire pour sécuriser un équipement IoT, depuis la puce jusqu’au cloud. Les intégrations de chacun ont permis de poser les fondations sur lesquelles bâtir la suite, au fil d’un processus incrémentiel. Et l’élargissement des possibilités d’intégration, jusqu’à inclure tous les partenaires, a été déterminant dans le succès de cette démarche collective. Le projet a commencé par un PoC, puis les partenaires ont adopté les standards sectoriels, travaillé sur des intégrations multi-fournisseurs et incorporé les bonnes pratiques. La méthodologie obtenue peut désormais être adoptée par les intégrateurs de systèmes et les opérateurs IoT.

Des experts mondiaux capitalisent sur leurs synergies pour faire progresser la sécurité IoT

Infineon, fabricant allemand de semi-conducteurs, de modules HSM et TPM, est un leader de la sécurité matérielle. Cela fait déjà longtemps qu’Infineon et GlobalSign travaillent ensemble. Plus récemment, ils se sont associés pour renforcer la fiabilité des identités d'appareils connectés afin de rationaliser l'inscription [de ces appareils] sur le cloud Azure. Il s'agissait notamment d'utiliser les TPM d'Infineon pour sécuriser les identifiants de PKI de GlobalSign et d'utiliser l’AC de GlobalSign pour signer les clés d'approbation des TPM d'Infineon avec une signature croisée. Cette collaboration a permis de relever le niveau de confiance et de reconnaissance des identités numériques au niveau mondial. Dans le cadre du partenariat [actuel], l'équipe s'appuie à nouveau sur les capacités de cryptographie et de stockage sécurisé des TPM OPTIGA® d'Infineon pour protéger les informations d'identité des appareils au niveau matériel.

GlobalSign est une autorité de certification (AC) mondiale et un fournisseur leader de solutions d'identité et de sécurité pour l'IoT. Notre service d'inscription IoT Edge Enroll provisionne les certificats d'appareils par le biais de notre plateforme d'identités IoT basée sur une PKI — et adossée à notre infrastructure Atlas. Ce service utilise le protocole de communication IETF RFC 7030 Enrollment over Secure Transport (EST) basé sur des standards et permet d'automatiser le provisionnement. Dans l’univers de la sécurité IoT, une identité IoT basée sur une PKI constitue le mécanisme d'accréditation d'identité de facto. Dans le cadre de cette collaboration, c'est également la racine de confiance, côté logiciel.

Eurotech est une multinationale leader qui conçoit et développe des cartes et des modules embarqués, des calculateurs embarqués, des calculateurs embarqués haute performance (HPEC) et des plateformes IoT. Tous ces produits jouent un rôle dans la transformation numérique. Eurotech et Infineon partagent également un long historique de collaboration. Les deux sociétés ont travaillé ensemble en 2019 pour inclure les puces OPTIGA® TPM 2.0 d'Infineon aux passerelles IoT Edge multiservices d'Eurotech, afin de protéger les identités des appareils. En tant d'équipementier OEM dans ce partenariat, Eurotech intervient comme intégrateur d'équipements Edge. L’entreprise assemble l'équipement pour y inclure une identité authentifiée par un certificat GlobalSign et une protection au niveau matériel avec le module TPM d'Infineon. En 2019, [les produits] Eurotech ont été intégrés au catalogue d'équipements Microsoft Azure Certified for IoT. Ce catalogue contient une liste de produits prétestés et vérifiés qui garantissent aux clients la mise en place rapide et le bon fonctionnement de leurs solutions IoT. Eurotech a introduit des identités d'appareils embarquées à ses passerelles ReliaGATE, DynaGATE et BoltGATE, sur la base du modèle élaboré dans le cadre de ce partenariat.

Microsoft Azure est le fournisseur de services cloud connu partout dans le monde. Sa plateforme de cloud computing ouverte et flexible permet aux équipements IoT et à leurs réseaux d’être lancés, de fonctionner et d'évoluer — indépendamment des exigences en termes de [puissance] de calcul ou de stockage de données. Microsoft s'est rapproché de GlobalSign, Eurotech et Infineon pour sécuriser, simplifier et rationaliser l'enregistrement des appareils IoT sur son cloud Azure.

En 2020, Microsoft et GlobalSign ont collaboré avec Infineon sur un projet visant à renforcer et simplifier l'inscription sur Azure. Avec ses services cloud leaders, Microsoft est le fournisseur cloud privilégié de l'IoT.

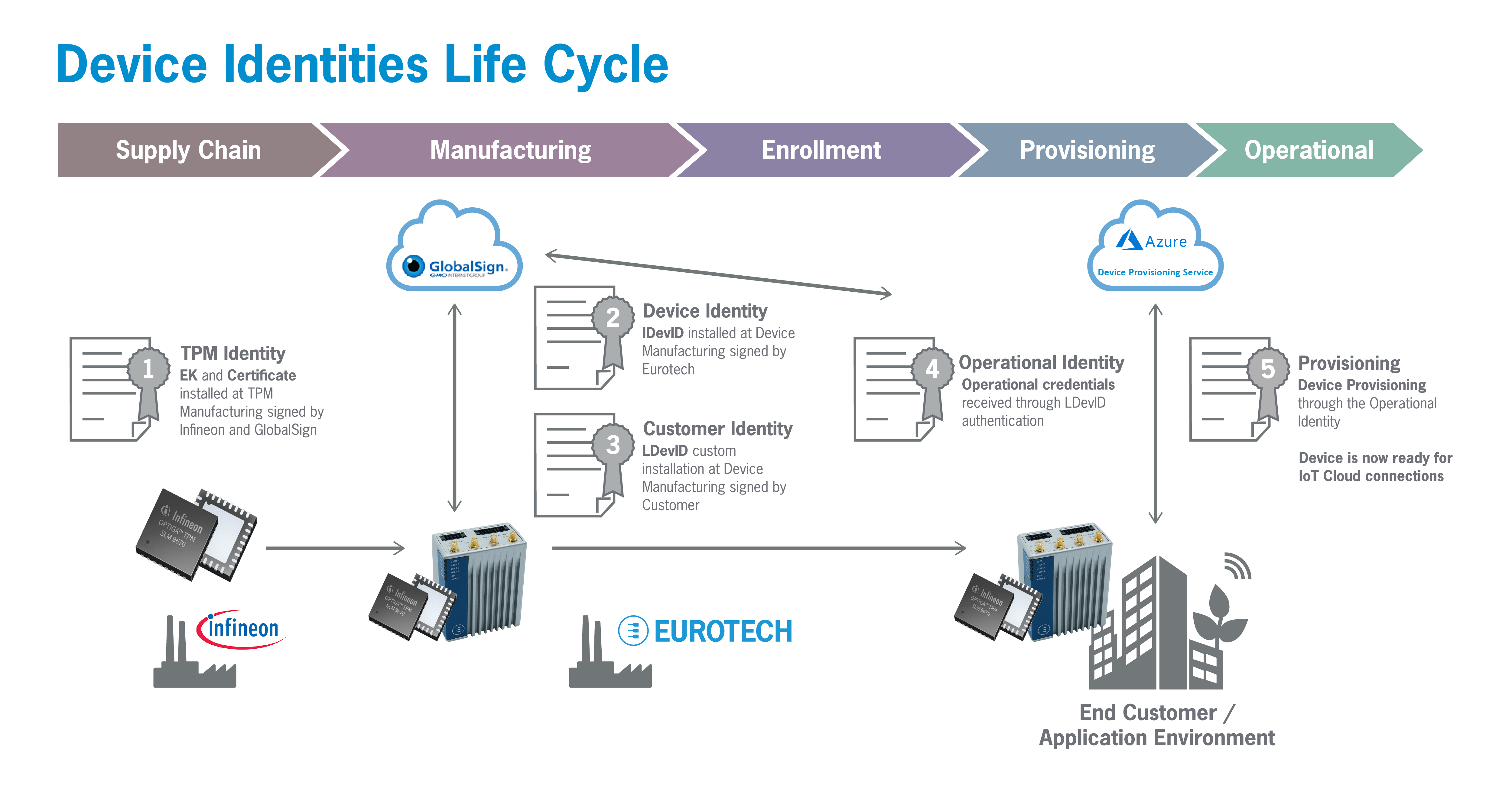

Respect du standard 802.1AR

La sécurité de l'IoT exige des identités d’appareils fortes, uniques et protégées. Ces identités facilitent également l'inscription [des appareils] sur les services cloud devenus incontournables pour le déploiement d’équipements IoT en masse. Mais avec une identité intégrée à chaque appareil, il faut un mécanisme qui tienne compte du cycle de vie de l'appareil. Explication : l'appareil reçoit une identité lors de sa fabrication. Une fois l’appareil vendu et déployé, il lui faut un moyen pour s'identifier et s'authentifier sur son nouveau réseau opérationnel local.

La solution passe donc par une architecture de certificat DevID (Device Identity) basée sur le standard IEEE 802.1AR. Les premières identités matérielles IDevID (Initial Device Identities) représentent les identités assignées lors de la fabrication. Elles peuvent ensuite être utilisées comme [moyen d'] authentification lorsque l'appareil est déployé ; il faut alors une identité locale opérationnelle LDevID (Locally Significant Device Identifiers). Lors de l’inscription sur le cloud, l’authentification peut se faire à l’aide des identités IDevID ou LdevID. [Ces identités] permettent d’envisager des procédures d’inscription automatisées et sécurisées de vos appareils dans le cloud, dans le cadre de déploiements à grande échelle.

« Chip-to-Cloud » : un modèle éprouvé de la puce jusqu'au cloud

Infineon, GlobalSign, Eurotech et Microsoft Azure ont créé ce qu'aucun autre groupe n'avait encore proposé : une solution sécurisée et sans contact pour le provisionnement des appareils IoT vers le cloud. Supportant les déploiements à grande échelle, la solution réduit également le risque de compromission de la chaîne d'approvisionnement. Pour que la sécurité IoT puisse être intégrée dès le début du cycle de vie d'un équipement, tous les ingrédients ont été réunis : intégrations éprouvées tout au long de la chaîne de confiance des équipements IoT, adoption de la spécification 802.1AR et expertise indéniable de chaque entreprise dans son domaine…

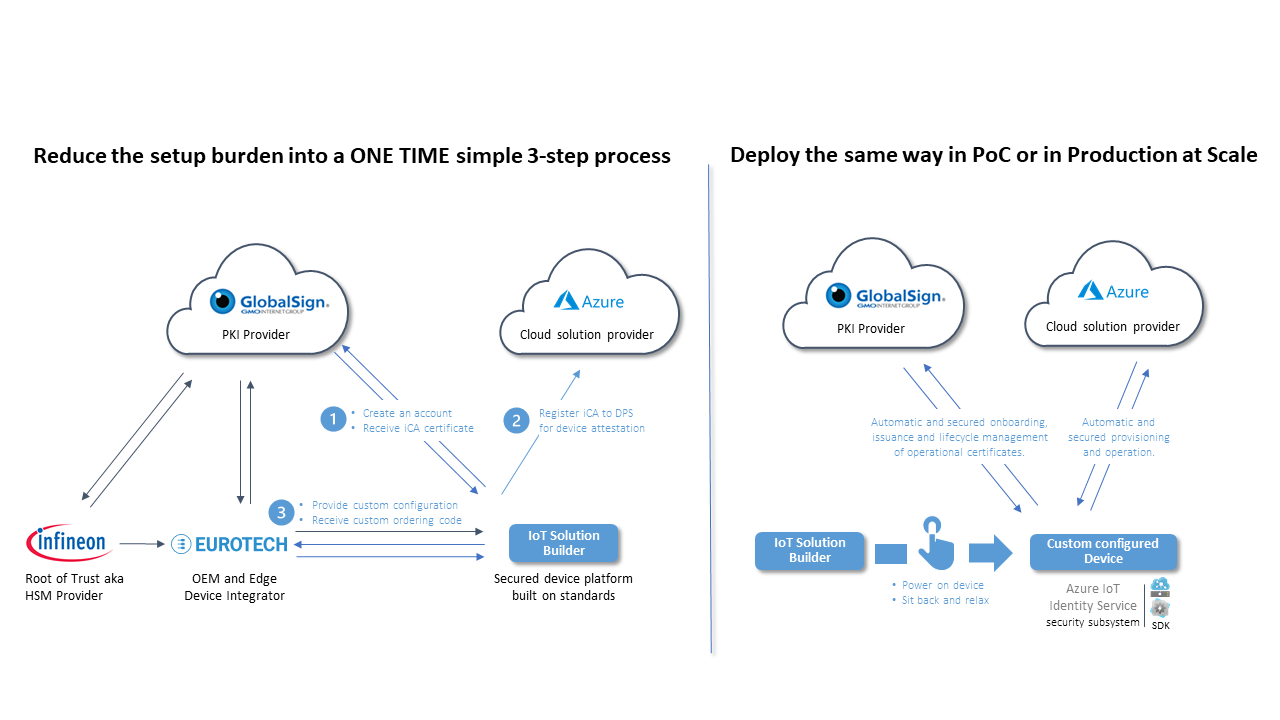

Cette collaboration change durablement la donne, notamment en ce qui concerne le nombre d'équipements IoT qui pourront désormais inclure une sécurité IoT dès le plan de lancement — ou en d’autres termes, une sécurité « depuis la puce jusqu'au cloud ». Pour les créateurs de solutions IoT, ce modèle simplifier les choses et s’articule en trois étapes. Il leur faut donc :

1. Créer un compte PKI et recevoir un certificat d'AC intermédiaire

2. Enregistrer l'AC intermédiaire dans le cloud

3. Fournir une configuration personnalisée pour l'appareil et recevoir un code personnalisé pour la commande

Notre nouveau modèle collaboratif est un PoC éprouvé et interopérable qui offre aux opérateurs IoT et aux intégrateurs systèmes de multiples avantages. En plus d’une accélération des délais de mise sur le marché et de la suppression des problèmes d'intégration, ces acteurs de l’IoT ont également moins besoin d’experts pluridisciplinaires au sein de leurs équipes de développement. Et cerise sur le gâteau, un tel modèle permet de réduire les dépenses d'exploitation liées à la sécurisation à grande échelle des équipements IoT.

Curieux d’en savoir plus ? N’hésitez pas à explorer les liens. Nous vous invitons à visionner notre webinaire, à télécharger notre livre blanc technique ou à lire les articles sur le même thème publiés sur le blog des entreprises de cette collaboration.

- Webinaire : How to Solve the Elusive Zero-Touch Cloud Onboarding and the Provisioning of Certificate Identities at Scale for IoT Devices

- Livre blanc : https://aka.ms/igem_whitepaper

- Communiqué de presse Eurotech : https://aka.ms/eth_pr

- Blog de Eurotech : https://aka.ms/eurotech

- Blog de GlobalSign : https://aka.ms/GlobalSign

- Blog de Microsoft : https://aka.ms/igem_msft_blog