¿Qué son las Autoridades de Certificación y las jerarquías de confianza?

Las Autoridades de Certificación, o Autoridades de Certificación / CA, emiten Certificados Digitales. Los certificados digitales son pequeños archivos de datos verificables que contienen credenciales de identidad para ayudar a los sitios web, las personas y los dispositivos a representar su auténtica identidad en línea (auténtica porque la CA ha verificado la identidad). Las CA desempeñan un papel fundamental en el funcionamiento de Internet y en la realización de transacciones transparentes y fiables en línea. Las CA emiten millones de certificados digitales cada año, y estos certificados se utilizan para proteger la información, cifrar miles de millones de transacciones y permitir una comunicación segura.

An Un certificado SSL es un tipo popular de certificado digital que vincula los datos de propiedad de un servidor web (y de un sitio web) a claves criptográficas. Estas claves se utilizan en el protocolo SSL/TLS para activar una sesión segura entre un navegador y el servidor web que alberga el certificado SSL. Para que un navegador confíe en un certificado SSL y establezca una sesión SSL/TLS sin advertencias de seguridad, el certificado SSL debe contener el nombre de dominio del sitio web que lo utiliza, estar emitido por una CA de confianza y no haber caducado.

Según el sitio de análisis Netcraft (www.netcraft.com), n agosto de 2012 había casi 2,5 millones de certificados SSL en uso para sitios web de cara al público. En realidad, es probable que haya hasta un 50% más de este número en uso que no puede ser identificado por Netcraft en los sitios web de cara al público. Esto hace que el SSL sea una de las tecnologías de seguridad más populares en la actualidad.

¿Con todos estos certificados SSL en uso, ¿quién decide que una CA es de confianza?

Los navegadores, los sistemas operativos y los dispositivos móviles aplican programas de "afiliación" a las CA autorizadas, en los que una CA debe cumplir unos criterios detallados para ser aceptada como miembro. Una vez aceptada, la CA puede emitir certificados SSL en los que confían de forma transparente los navegadores y, posteriormente, las personas y los dispositivos que confían en los certificados. Existe un número relativamente pequeño de CAs autorizadas, desde empresas privadas hasta gobiernos, y normalmente cuanto más tiempo haya estado operativa la CA, más confiarán los navegadores y dispositivos en los certificados que emita la CA. Para que los certificados gocen de una confianza transparente, deben tener una importante compatibilidad con navegadores antiguos y, sobre todo, con dispositivos móviles más antiguos; esto se conoce como ubicuidad y es una de las características más importantes que una CA puede ofrecer a sus clientes.

Antes de emitir un certificado digital, la CA realizará una serie de comprobaciones sobre la identidad del solicitante. Las comprobaciones están relacionadas con la clase y el tipo de certificado que se solicita. Por ejemplo, un certificado SSL con validación de dominio habrá verificado la propiedad del dominio que se incluirá en el certificado, mientras que un SSL con validación extendida incluirá información adicional sobre la empresa, verificada por la CA mediante numerosas comprobaciones de la empresa.

Para obtener más información sobre las diferentes clases de certificados SSL, consulte nuestro artículo relacionado: Las diferentes clases de certificados y sus casos de uso.

PKI y jerarquías de confianza

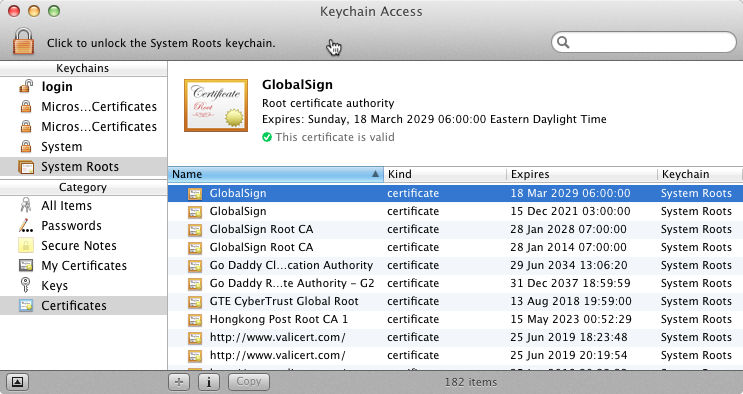

Los navegadores y dispositivos confían en una CA aceptando el certificado raíz en su tienda raíz (root store), que es esencialmente una base de datos de CA aprobadas que vienen preinstaladas con el navegador o dispositivo. Windows dispone de una tienda raíz, al igual que Apple, Mozilla (para su navegador Firefox) y, normalmente, cada operador de telefonía móvil también dispone de su propia tienda raíz.

La tienda de certificados raíz de confianza de Apple OSX

Las CA utilizan estos certificados raíz preinstalados para emitir certificados raíz intermedios y certificados digitales de entidad final. La CA recibe las solicitudes de certificados, valida las solicitudes, emite los certificados y publica el estado de validez actual de los certificados emitidos para que cualquiera que confíe en el certificado tenga una buena idea de que el certificado sigue siendo válido.

Las CA suelen crear una serie de certificados raíz de CA intermedias (ICA) que se utilizan para emitir certificados de entidad final, como los certificados SSL. Esto se denomina jerarquía de confianza y tendrá un aspecto similar al siguiente:

La CA de Validación Extendida de GlobalSign - G2 se muestra en este ejemplo como la ICA - su confianza se hereda de la raíz de GlobalSign de confianza pública (parte superior de la jerarquía). Esta ICA puede emitir certificados de entidad final de confianza pública; en este ejemplo, la ICA emitió un certificado de validación extendida a www.globalsign.com.

Las CA no deberían emitir certificados digitales directamente desde la raíz distribuida, sino a través de una o varias de sus ICA. Esto se debe a que una CA debe seguir las mejores prácticas de seguridad minimizando la exposición potencial de una CA raíz a los atacantes. GlobalSign es una de las pocas CA que siempre (desde 1996) ha utilizado ICAs.

¿Qué implica el funcionamiento de una CA?

Como ancla de confianza para Internet, las CA tienen una responsabilidad importante. Por ello, gestionar una CA dentro de los requisitos de auditoría es una tarea compleja. La infraestructura de una CA consta de considerables elementos operativos, hardware, software, marcos de políticas y declaraciones de prácticas, auditoría, infraestructura de seguridad y personal. En conjunto, estos elementos se denominan PKI (infraestructura de clave pública) de confianza.

Los certificados vienen en muchos formatos diferentes para soportar no sólo SSL, sino también para autenticar a las personas y los dispositivos, y añadir legitimidad al código y los documentos. Visite la sección de productos de GlobalSign para obtener más información.